Chuyên gia công nghệ chỉ ra lỗ hổng để kẻ gian lợi dụng lừa đảo 'con cấp cứu ở bệnh viện, cần chuyển tiền gấp’

Chuyên gia công nghệ chỉ ra lỗ hổng để kẻ gian lợi dụng lừa đảo 'con cấp cứu ở bệnh viện, cần chuyển tiền gấp’Theo ông Vũ Ngọc Sơn, Giám đốc kỹ thuật Công ty Công nghệ an ninh mạng NCS (NCS), thời gian gần đây xuất hiện tình trạng tấn công mạng nhằm vào các website của Nhà nước và cơ sở giáo dục.

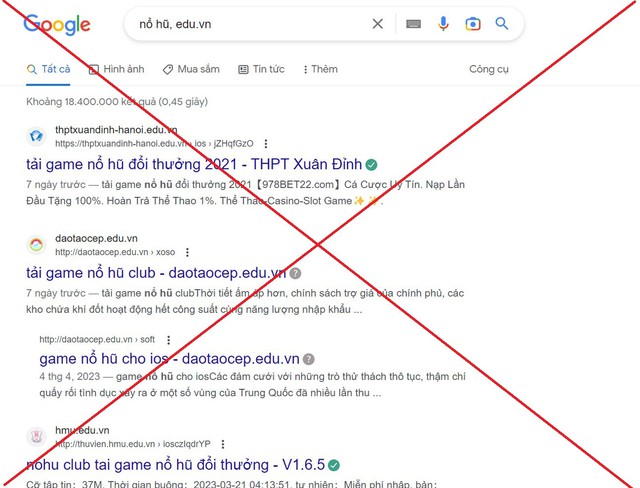

Thống kê sơ bộ của NCS, hiện có gần 170 trang về giáo dục có tên miền .edu.vn cũng bị tấn công, cài nội dung liên quan đến cá độ, cờ bạc. Hình thức tấn công vào các trang về giáo dục có tên miền ".edu.vn" cũng tương tự như với các website của các cơ quan nhà nước đã từng diễn ra.

Cụ thể, hacker khai thác lỗ hổng trên các website, chiếm quyền quản trị, thay đổi, chỉnh sửa mã nguồn của website, từ đó có thể đăng tải, liên kết, thậm chí chuyển hướng truy cập đến các nội dung quảng cáo, cờ bạc. Một số hệ thống do cấu hình không tốt, từ lỗ hổng của một website, hacker chiếm được quyền quản trị cả server , từ đó tấn công sang các website khác trên cùng server đó, vì vậy có nơi bị nhiều website cùng lúc.

"Đáng chú ý, trong danh sách website bị tấn công bao gồm cả một số trường đại học lớn, các trường cao đẳng, trường nghề, trung tâm giáo dục, trường tiểu học, THCS, THPT tại Hà Nội và một địa phương...", ông Vũ Ngọc Sơn cho biết.

Website của nhiều trường học bị tấn công.

Theo các chuyên gia, website sử dụng tên miền .gov.vn hay .edu.vn thường có giá trị lớn đối với hoạt động quảng cáo trên mạng. Do vậy, kẻ xấu sẽ tìm mọi cách để tấn công và cài cắm đường dẫn quảng cáo. Tình trạng này từng xảy ra trong nhiều năm liền, nhưng không có dấu hiệu được khắc phục, thậm chí gia tăng mạnh thời gian qua. Trong quá trình rà soát, nhóm chuyên gia cũng phát hiện các website này vẫn được cập nhật liên tục.

Chuyên gia của NCS khuyến cáo, không riêng trong lĩnh vực giáo dục, hiện nay nhiều cơ quan, tổ chức vẫn chưa quan tâm bảo vệ an toàn thông tin đúng mức, không biết có lỗ hổng an ninh mạng để khắc phục. Thông thường, khi xây dựng một hệ thống, tổ chức thường quan tâm đến các giải pháp như tường lửa, diệt virus…

Với các lỗ hổng trong mã nguồn của website thì các hệ thống an ninh mạng kể trên chưa đủ để phòng, chống tấn công. Vì vậy, các đơn vị quản trị cần rà soát sớm toàn bộ hệ thống website, mã nguồn để xử lý. Đặc biệt, các trường hợp có máy chủ chung với các website khác thì cần rà soát toàn bộ các website này; đổi các mật khẩu quản trị, mật khẩu truy cập cơ sở dữ liệu nếu đang để mật khẩu yếu; thực hiện đánh giá tổng thể an ninh mạng cho hệ thống, đồng thời triển khai các giải pháp giám sát tự động nhằm phát hiện ra các thay đổi bất thường, từ đó có xử lý kịp thời.

Cục An toàn thông tin (Bộ Thông tin và Truyền thông) cho biết đã ghi nhận tình trạng này và đã đưa ra cảnh báo, tuy nhiên việc xử lý của các đơn vị vẫn chưa triệt để.

Theo đại diện Cục, có ba nguyên nhân chính dẫn đến việc các đường link xấu độc xuất hiện trên trang .gov.vn. Đầu tiên, kẻ xấu lợi dụng tính năng đăng thông tin, như đăng hỏi đáp, diễn đàn, tải tập tin để đưa nội dung quảng cáo lên. Thứ hai, hacker lợi dụng điểm yếu bảo mật, như lỗi injection, lỗ hổng của nền tảng web, từ đó tấn công thay đổi nội dung giao diện web, cũng như tác động đến các web khác cùng máy chủ. Thứ ba là những nguyên nhân "chưa xác định", có thể tồn tại từ các lần tấn công trước do lỗ hổng chưa xử lý triệt để, còn tồn tại tài khoản của bên tấn công.

Bên cạnh một số đã xử lý ngay, vẫn còn nhiều đơn vị chưa tìm được lý do cụ thể, dẫn đến việc bị cài cắm lại, hoặc thậm chí chỉ xử lý một cách đơn giản, như xóa nội dung không phù hợp mà không sửa lỗi.

Để khắc phục triệt để, Cục An toàn thông tin cho biết đã gửi thông báo tới các đơn vị chuyên trách về công nghệ thông tin, an toàn thông tin để rà soát, đồng thời nhắc nhở các đơn vị ngăn chặn và xử lý tình trạng nội dung không phù hợp trên website của cơ quan nhà nước.

Học sinh lớp 12 hoang mang khi nghe tư vấn 'ngành học vô dụng' trên TikTok, chuyên gia giáo dục nói gì?

Học sinh lớp 12 hoang mang khi nghe tư vấn 'ngành học vô dụng' trên TikTok, chuyên gia giáo dục nói gì?